راهنمای فن آوری های کنترل دسترسی -1- مقدمه

کاری از وزارت امنیت داخلی ایالات متحده آمریکا

راهنمای فن آوری های کنترل دسترسی

کاری از وزارت امنیت داخلی ایالات متحده سپتامبر 2015

بخش اول؛

مقدمات کنترل دسترسی

دیباچه

وزارت امنیت داخلی ایالات متحده آمریکا (DHS) سامانه ارزیابی و اعتبار سنجی خود را برای ارائه پاسخ های فوری[1] (SAVER) به منظور کمک به تصمیم گیری در خصوص تهیه ّّتجهیزات؛ راه اندازی کرده است. این برنامه در اداره علوم و فن اوری (S&T) وزارت مذکور مستقر و در مورد تجهیزات و سامانههای تجاری اقدام به ارزیابی و اعتبار سنجی هدف محور نموده و نتایج حاصله را به مسئولین پاسخ دهنده ارائه می دهد.

مأموریتهای برنامه SAVER شامل موارد زیر است:

1-انجام ارزیابیها و اعتبارسنجیهای کلی، تخصصی و عملیاتی به پاسخ های فوری

2- تأمین اطلاعات به شکل محصولات دانشبنیان که تصمیمگیرندگان و پاسخدهندگان را قادر به انتخاب، خرید، استفاده و تعمیر و نگهداری بهتر میکند.

محصولات برنامه دانشبنیان SAVER، اطلاعاتی را در مورد تجهیزاتی که جزء فهرست تجهیزات مجاز وزارت امنیت داخلی ایالات متحده قرار دارند، ارائه میدهند. تمرکز اصلی آنها بر روی دو سئوال از جامعه پاسخ دهندگان است؛ اولاً چه تجهیزاتی در دسترس هستند؟ و دوماً چگونه عمل میکنند؟

و به منظور صرفه جویی در زمان و مکان و هزینه ها، نتایج بدست آمده؛ در سطح ملی و برای جامعه پاسخ دهندگان، وزارت امنیت داخلی ایالات متحده و سایر پاسخ دهندگان فدرالی، ایالتی و محلی به اشتراک گذاشته می شود.

پشتیبانی برنامه SAVER توسط شبکهای از مهندسین است که مسئولیت انجام ارزیابی و اعتبارسنجی را به عهده دارند. مرکز سامانههای جنگی دریایی و فضایی آتلانتیک(SPAWARSYSCEN) ماموریت دارد؛ با برنامه SAVER ؛ به ارائه دانش فنی و ارزیابی تخصصی؛ بر روی نواحی اصلی کلیدی از جمله ارتباطات، حسگرها، امنیت، کشف سلاح، نظارت و غیره بپردازد. در راستای حمایت از این وظیفه، مرکز سامانه جنگی دریایی و فضایی آتلانتیک؛ راهنمای فناوریهای واپایش دسترسی را برای استفاده جامعه واکنش سریع نوشته است.

فناوریهای واپایش دسترسی، تحت مرجع AEL با شماره 14SW-01-PACS برای واپایش دسترسی منتشر شده است.

برای اطلاعات بیشتر برای برنامه SAVER، یا برای مرور گزارشها بیشتر در مورد واپایش دسترسی یا فناوریهای دیگر به درگاه اینترنتی www.firstresponder.gov/SAVER مراجعه کنید.

پیشگفتار

راهنمای فن آوری واپایش دسترسی، مرجعی است برای فن آوری ها، ظرفیت ها، و کنترل دسترسی های کارکنان و خودروها به منظور بهره برداری نیروهای واکنش سریع، نظامیان و مدیران امنیتی و کارکنان حفاظت فیزیکی و مجریان قانون. این راهنما فن آوریها و اجزاء واپایش دسترسی فیزیکی را معرفی کرده و اطلاعاتی کلی از عملکرد و کاربردهای آن را ارائه می دهد. این راهنما قادر به ورود به مباحث به شکل گفتگو و مجادله نیست.

اکثر سامانههای واپایش دسترسی که به طور رایج در حوزه امنیتی و به شکل محصولات تجاری در بازار[2] عرضه شده اند در واقع متشکل از انواع مختلفی از سامانه های امنیتی هستند که به صورت موفقیت آمیزی در هم ادغام شده اند. اما تلاش برای استفاده از یک فن آوری واپایش دسترسی نیاز به مشاوره با سازمانها یا افراد با سابقه در این فن آوری دارد.

اطلاعات ارائهشده در این راهنما تنها مربوط به اجزائی از سامانه واپایش دسترسی است که مربوط به دسترسی وسایل نقلیه و خودروها است.

تعریف لغات و اصطلاحات رایج در فن آوریهای واپایش دسترسی در پیوست الف ارائه شده است.

دولت ایالات متحده آمریکا هیچ آزمایش مستقلی برای تایید محصولات فن آوری واپایش دسترسی یا سامانههایی که در این راهنما آمده است، انجام نداده و هیچکدام از محصولات ارائه شده را تضمین نمی کند.

این راهنما فقط به تعریف فن آوری واپایش دسترسی پرداخته و توصیه می کند برای استفاده از این سامانه ها در فازهای مختلف اعم از تصمیمگیری، نصب، آزمایش، عملکرد و تعمیر و نگهداری حتما با مشاوره سازمان های دارای سابقه در این رابطه اقدام شود.

مقدمه:

این راهنما طبق قوانین ایالات متحده آمریکا به عنوان منبعی برای تصمیم گیری و طراحی سامانه های واپایش دسترسی کارکنان واکنش سریع و واپایش حادثه همچنین سازمان های حوادث شهری و سازمان های حفاظتی مورد استفاده قرار می گیرد.

این راهنما نمی تواند اطلاعات پایهای مورد نیاز سازمانهایی که عملکرد اولیه آنها طراحی، اعتبارسنجی یا نصب سامانههای واپایش است را فراهم سازد ولی می تواند اطلاعاتی در خصوص معرفی اهداف، عملکرد و کاربردهای این گونه سامانه ها را ارائه دهد.

لازم به ذکر است سازمان هایی که دنبال بکار گیری سامانه های واپایش دسترسی هستند باید فقط با کمک کارکنان یا سازمانهایی که در طراحی و نصب اینگونه سامانهها تخصص دارند اقدام نمایند. زیرا بهکارگیری یک سامانه واپایش دسترسی نهتنها شامل طراحی، نصب، تجمیع و آزمایش میشود بلکه شامل موضوعات بلندمدت عملکرد، یادگیری و تعمیر و نگهداری نیز می گردد.

سازمان دهی

این راهنما در چهار بخش تنظیم شده است؛

بخش اول؛ مقدمه ایی بر برنامه ها و اهداف این سند است؛

بخش دوم؛ شامل مروری بر عواملی که قبل از انتخاب یک مجموعه تجهیزات واپایش دسترسی بایستی به ان توجه کرد؛ است.

بخش سوم؛ مروری بر دسته بندی های اصلی تجهیزات و هریک از فن آوری های واپایش دسترسی کنترل و خودروها است. در این بخش، توصیفی از فناوریها، نحوه عملکرد، نحوه استفاده، اندازهگیری عملکرد و نقاط ضعف و آسیبپذیری فن اوریها آمده است.

بخش چهارم؛ راهنمایی است برای مصرف کنندگان طراحی یا بکارگیری یک سامانه واپایش دسترسی تا به آنها در انتخاب تامین کنندگان دارای صلاحیت کمک کند.

پیشنهاد می گردد؛ جهت بهره برداری مناسب از این راهنما؛ ابتدا از بخش 3 ، دسته کلی مد نظر کاربر انتخاب و مرور شود و سپس اطلاعات تخصصی ان در سایر بخش ها که به صورت دسته بندی های مناسب آمده است؛ مطالعه شود.

اهداف واپایش دسترسی

چهار هدف در واپایش دسترسی وجود دارد که همگی جزئی از یک برنامه حفاظت فیزیکی هستند:

1-اجازه تردد به افراد مجاز و ایجاد مانع برای تردد افراد غیر مجاز. سامانه هایی که در این راهنما آمده است، نخست به این موضوع از واپایش دسترسی، می پردازد.

2-جلوگیری از ورود اشیاء ممنوعه همچون سلاح (اعم از سرد و گرم) مواد احتراق زا و انفجاری و هر گونه اشیاء و موادی که مدیریت امنیت سازمان برای ورود آنها ایجاد محدودیت کرده باشد.(در این راهنما، این دسته از اشیا یا مواد نیامده است.)

3-ارائه هشدارهای لازم به کارمندان بخش حفاظت فیزیکی در مورد روش های دسترسی غیر مجاز به منظور خرابکاری یا دور زدن امکانات واپایش دسترسی. لازم به توضیح است به منظور ردیابی و نظارت دقیق و بیشتر، برخی از فن آوری های جدیدی به سامانه های واپایش دسترسی افزوده شده تا قادر گردند هرگونه حملات به سامانه های واپایش دسترسی را ردیابی نمایند.

4- ثبت هرگونه فعالیتهای سامانه واپایش دسترسی، مجوزهای کاربران و تغییرات پیکربندی تجهیزات.

ثبت فعالیتهای سامانه واپایش دسترسی، مجوزهای کاربران و تغییرات پیکربندی تجهیزات.

ملاحظاتی بر سامانه واپایش دسترسی

تجهیزات واپایش دسترسی بحث شده در این راهنما به 4 دسته تقسیمشدهاند:

1- سامانههای واپایش دسترسی فیزیکی تجهیزاتی هستند برای اجرای محدودیت دسترسی به یک مکان مورد نظر. این تجهیزات معمولاً در اطراف محل حرکت خودروها و تردد عابرین پیاده بکار گرفته می شوند و شعاع استفاده از آنها برای کاربردهای امنیتی بیشتر تا ورودی ساختمان یا مکان های حفاظت شده گسترده می شود.

2- سامانههای توکن و رمزی سامانههای مکانیکی یا الکترونیکی هستند که به دارندگان آن اجازه ورود به نواحی حفاظت شده را میدهند. توکن ابزاری فیزیکی (مانند کارت شناسایی یا دستهکلید) است که به شخص داده میشود تا با سامانه توکن کار کند. قفلهای رمزی عملکردی مشابه با استفاده از یک رمز ورود دارند که باید در هنگام تردد، وارد شود.

3- سامانههای زیستسنجی که از دادهبرداری فیزیکی یا رفتاری اشخاص برای تعیین اجازه دسترسی استفاده میکنند.

4- فن آوریهای جانبی همان تجهیزات جایگزین هستند که به صورت ویژه برای این نوع از سامانه ها طراحی شده یا به کار گرفته می شوند. این نوع فن آوری ها به نحوی طراحی می شوند تا کارکنانی که قادر به استفاده از سامانه اصلی نیستند نیز بتوانند از سامانه واپایش دسترسی، استفاده کنند.

الزامات عملکردی

سامانههای واپایش دسترسی باید با نیازها و الزامات منابع یا ناحیهای که تحت حفاظت قرار دارند، متناسب باشند. نقطه شروع این تناسب همان تعریف نیازها و الزامات، انجام ارزیابی تهدید و آسیبپذیری است. نوع تجهیز، طبیعت محیط، تجربه پیشین سازمان با سامانههای واپایش دسترسی و فرضیات در مورد تهدیدهای بالقوه، در توسعه یک راهحل تأثیر میگذارند. عوامل دیگر که باید در ارزیابی آسیب سنجی مدنظر قرار بگیرند، نوع و خصوصیت و ویژگی فعالیتهای صورت گرفته در و اطراف سایت هستند؛ تعداد کمّی جمعیت دارای اجازه تردد، درجات متغیر دسترسی، پیکربندی فیزیکی تجهیزات، محیط طبیعی و انسانی اطراف، نوسانات و تغییرات آب وهوا و آموزش و پشتیبانی از دیگر عوامل هستند که باید به آن توجه نمود. یک متخصص باتجربه سامانههای واپایش دسترسی همیشه عضو الزامی در هر برنامهریزی یا گروه ارزیابی آسیبپذیری است.

چهار عضو اصلی برای یک سامانه واپایش دسترسی وجود دارد:

1-وجود مانع(مانند درب وسیله نقلیه، درب چرخان یا معمولی)

2- تجهیزات شناسایی

3- یک درگاه که مانع را واپایش کند

4- زیرساخت ارتباطی که این اجزاء را به هم متصل کرده و سامانه را به اجزاء واکنشدهنده اصلی متصل میکند مانند یک سامانه نظارت هشدار(آژیر خطر)

بسیاری از سامانههای واپایش دسترسی، تجهیزات نظارتی را نیز به کار میگیرند تا به کارکنان امنیتی اجازه دهند بتوانند آژیر خطر ورود را ارزیابی کرده و عکسالعمل کارکنان در این وضعیت را دیده و اعتبارسنجی کنند، و همچنین مشکل دسترسی را مدیریت نموده و با هر تهدیدی مقابله کنند.

یک گزینه معمول در سامانه ارزیابی، وجود سامانه دوربین مداربسته است. در برخی از کاربردها، سامانههای تصویری واپایش دسترسی برای کارکنان و خودروها متصل بوده و اتصال آن با یک سلسله از موانع فیزیکی و حسگرهای ردیاب نفوذ نیز مورد استفاده قرار می گیرد. بهمنظور بررسی عملکرد نظارت و تعمیر و نگهداری مؤثر این گونه سامانه ها، نیاز به متخصصین آموزش دیده است. برای ارزیابی و پاسخ به هشدارهای سامانه یک گروه متخصص آموزشدیده نیاز است.

برخی از سئوالاتی که باید قبل از تهیه ی و راه اندازی یک سامانه واپایش دسترسی در نظر گرفته شود در جدول زیر امده است؛

جدول1: سئوالاتی که باید به هنگام تهیه یک سامانه واپایش دسترسی پرسیده شد؟

| 1 | آیا سامانه، واپایش دسترسی می تواند دسترسی فیزیکی را کنترل کند؟ |

| 2 | آیا سامانه فعلی قابل ارتقا به سامانه واپایش دسترسی است؟ |

| 3 | چه تعداد مکان به لحاظ فیزیکی نیاز به راه اندازی سامانه واپایش دسترسی دارند؟ |

| 4 | انواع تهدیداتی که سامانه را با خطر مواجه می کند گدام هستند؟(تروریستها، دزدها، همکاران سابق و…) |

| 5 | آیا اموال با ارزشی که نیاز به محافظت دارند مشخص شده اند؟ نام ببرید

– اموال و دارای هایی که حاوی مواد با ارزشی هستند؟ – اموال و دارای های معنوی (شامل افراد و اجناس) – وجود اسناد و مدارک و تاسیسات طبقه بندی شده و مهم |

| 6 | کدامیک از نقاط این مکان ها از آسیب پذیری بیشتری برخوردار هستند؟ |

| 7 | کدامیک از نقاط این مکان ها نیازمنداستفاده از سامانه واپایش دسترسی هستند؟ |

| 8 | آیا مکان های مورد نیاز واپایش دسترسی دارای زیر ساخت امکانات و تجهیزات فنی( (IT) به حد کافی هستند؟ |

| 9 | آیا سامانه واپایش دسترسی بایستی چند منظوره باشد؟ |

| 10 | آیا در این مکان ها استفاده از قفل های رمزی مورد نیاز است؟ |

| 11 | برای نظارت و برنامه دهی آیا لازم است سامانه شبکه مرکزی به قفل های الکترونیک مجهز شوند؟ |

| 12 | در چه حالتی سامانه به وضعیت پیشفرض اولیه باز میگردد؟(قفلهای در حالت عادی باز یا بسته می شوند) |

| 13 | آیا سازمان یک سیاست مکتوب برای امداد و نجات دارد؟ و آیا سامانه واپایش دسترسی برای فراخوانی نیروها استفاده میشود؟ |

| 14 | آیا عملکرد خودکار یا واپایش از راه دور برای قفلها مورد نیاز است؟ |

| 15 | آیا بودجه امنیتی که برای تعمیرات دورهای، آموزش و ارتقاءهای منظم تعیین شده همه موارد درخواستی را پوشش میدهد؟ |

| 16 | آیا نصاب یا تأمین کننده سامانه، آموزش کافی و خدمات پس از نصب و راه اندازی را ارائه میدهد؟ |

| 17 | ایا سامانه از طریق نرم افزاری که به تایید متخصصان فن آوری رسیده باشد به شبکه وصل است؟ |

| 18 | ارتقاءها یا تعمیرات چه تأثیری بر آزمایش، ادامه کار و یا تأییدیه سامانه واپایش دسترسی دارند؟ |

| 19 | چه نوع تعمیرات و نگهداری دوره ایی نیاز است و زمان تکرار آن را اعلام کنید؟ |

| 20 | آیا سامانه با فن آوری های جدید و به روز مجهز است؟ |

| 21 | تا چه میزان به صحت کارکرد سامانه می توان اطمینان نمود؟ |

| 22 | آیا تعمیر و نگهداری سامانه مقرون به صرفه است؟ |

عملکرد:

آنچه به عنوان مشخصه عملکردی، در انواع سامانه ها واپایش در این راهنما آمده است؛ تعداد افراد و خودروهای مجوز دار برای تردد در یک زمان خاص از یک محل ویژه است. یکی از قابلیت های سامانه، ظریف ارائه خدمات در برابر نیازهای حفاظتی است. برخی از سامانه ها قادر هستند به تعداد نامحدودی اجازه تردد صادر کنند، ولی هرچه صدور مجوز تردد به تعداد بالاتری صادر شود؛ نیاز به الزامات و تجهیزات بیشتر است که همین موضوع نرخ صدور مجوز را کمتر می کند.

عملکردهای سامانه های زیست سنجی به تعداد خطاهای خوانده شده دادها و اشتباه در تشخیص هویت مرتبط است.

مرور این خطاها در بخش زیست سنجی؛ همین راهنما تعریف و مورد بحث قرار گرفته اند.

معماری یا پیکر بندی سیستم

پیکر بندی یک سیستم واپایش دسترسی بایستی همراه با یک سامانه جامع امنیتی باشد. زیر ساخت یک سیستم واپایش دسترسی شامل اجزا زیر است:

- تشخیص نفوذ

- نظارت

- ارتباطات

- سامانه واکنش

سیستم واپایش دسترسی ممکن است در حد فاصل معینی از محیط اطراف که با توجه به ویژگیهای زمین، هندسه جادهها، موانع، نشانگرهای جهتدهی در مسیر و سایر مکانیسمهای هدایت عبور و مرور خودرویی شروع و بکار گرفته شود.

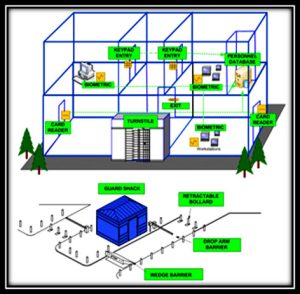

شکل 1 یک نمونه شماتیک از واپایش دسترسی است. تماس مستقیم با سامانههای واپایش دسترسی؛ معمولاً از نقاط ورود در اطراف یک محوطه شروع میشود.

ممکن است در نقطه ایی و در موقعیتهای داخل، واپایش دسترسی به صورت دستی یا خودکار چیده شده باشند. هرچند واپایشهای دستی هنوز هم برای تشخیص هویت و صدور مجوز تردد، نیاز به سامانههای واپایش دسترسی خودکار هستند. برای مثال نیروهای حفاظتی میتوانند از دوربین مداربسته داخلی که در نزدیک موانع بکار گرفته شده اند برای تشخیص چهره کارکنان استفاده کنند.

تجهیزات خودکار ممکن است؛ دارای پایگاه داده سراسری در سایت اصلی باشند یا دستگاههای واپایش دسترسی با یک پایگاه داده مرکزی که در فاصله دور قرار گرفته است؛ ارتباط داشته باشند.

نحوه مدیریت داده کاربر در هر موقعیت، وابسته به انتخابهای کلی سامانه و تجهیزات است و باید با احتیاط، توسط متخصصان واپایش دسترسی در فرایند طراحی در نظر گرفته شود.

پایگاه داده

دادههایی که اجازه تردد کارکنان به بخشهای از تاسیساتی را میدهد، ممکن است به صورت کاغذی، الکترونیکی یا هر دو باهم باشند. توصیه می گردد به منظور تردد به تاسیسات و استفاده از تجهیزات کوچک یا آن دسته از تجهیزاتی که الزامات امنیتی نسبتاً پایینی دارند، مجوز به صورت دستی صادر شود.

بسیاری از تجهیزات، نیازهای امنیتی خود را با استفاده از نیروهای حفاظتی و کارت های تشخیص هویت یا یک سامانه درب چرخان با توکن که نیازی به پایگاه داده ندارند، برطرف میکنند. اکثر سامانههای زیستسنجی و توکن الکترونیک در ارتباط با پایگاه داده خودکار هستند. بخشهای عملیاتی پایگاه دادهها، غالبا فقط منبع اطلاعات ثبتشدهای را نگهداری میکنند که برای شناسایی یا تشخیص هویت کاربر مورد نیاز است. اطلاعات کارکنان که برای ایجاد رکورد استفاده شدهاند ممکن است بایگانی شده یا اینکه پس از ثبت رکورد کنار گذاشته شوند.

برخی از سامانههای واپایش دسترسی توکنهای الکترونیک و زیستسنجی میتوانند در هنگام خوانده شدن، عملیات شناسایی را بدون اینکه نیازی به پایگاه داده مرکزی داشته باشند؛ انجام بدهند. کارتهای ریزپردازنده هوشمند ممکن است الگوریتم و الگوی تائید خاص خود را داشته باشند. الگوهای دیگر سامانهها در مقایسه با پایگاه داده سراسری به اندازه کافی کوچک هستند که کل پایگاه داده بتواند در بخشهای خوانش جای بگیرد. در اینگونه سامانهها، پایگاه داده مرکزی شاید نسبت به نفوذ آسیبپذیری کمتری داشته باشد.

پایگاههای داده الکترونیک مرکزی در ابتدا فقط ورود و خروج کارکنان دارای مجوز تردد را در یک رکورد ثبت می نماید اما برخی از سامانههای نرمافزاری اجازه میدهند که مجوزهای دسترسی به سطوح مختلف تهدید امنیتی، نیازمندیهای سازمانی یا معیارهای دیگر مرتبط باشند تا در زمان لزوم تغییر؛ به صورت خودکار مجوزهای دسترسی هر شخص جهت تردد بروزرسانی شود.

عوامل محیطی

بسیاری از مناطق و مکان ها و نواحی واپایش دسترسی ممکن است دارای ویژگیهای محیطی منحصر بفردی باشند که بایستی در هنگام طراحی، انتخاب تجهیزات و انجام نصب مدنظر قرار بگیرد. عدم موفقیت در بررسی تمام این عوامل میتواند نتیجهی غیرقابلپذیرش، و غیر قابل اعتماد یا طول عمر مفید کوتاه را به همراه داشته باشد. نواحی بیرون از تاسیسات و در فضای باز مستعد تأثیر پذیری از شرایط و عوامل طبیعی همچون آب و هوای موجود، فصلی یا نوسانات جوّی هستند. همچنین این تاسیسات از عوامل محیطی مانند فعالیت های انسانی مثل آئین ها و مراسمات، میدانهای الکتریکی، ارتباطات رادیویی و حرکت وسایل نقلیه، کامیونها، قطارها یا هواپیما متاثر بوده که مجموع این شرایط قادر است بر طراحی و عملکرد امنیتی سامانههای واپایش دسترسی تاثیر بگذارند.

سامانه نظارت بر اعلان هشدار

علاوه بر فناوریهای واپایش دسترسی که در این راهنما در خصوص آنها بحث شده است، تنوعی از سامانههای نظارت هشدار نیز در بازار در دسترس عمومی قرار دارد. در سامانههای امروزی نشانگرهای تصویری و صوتی دارای سیستم هشدار هستند و اطلاعات هشدار را در مانیتور بهصورت متن یا به شکل یک نماد و در روی نقشه نمایش می دهد.

در اکثر اینگونه سامانهها به صورت خودکار برخی از این قابلیتها باهم ترکیب شده تا کارکنان حفاظتی امکان کشف نفوذ را فراهم کنند. اگرچه هر سامانه ایی در تعداد و هدف گزینههای خود منحصر بفرد است، اما همه این سامانهها به صورت خودکار، کاربرد پایهای آنان بر اساس اعلان هشدار و نمایش موقعیت تهدید است که در قالبهای مختلفی ارائه می شود.

عملکرد اغلب این سامانهها با یکی از سیستم عامل هایی مانند لینوکس، مکینتاش، یونیکس یا ویندوز پیکربندی شده اند. برخی نیز با نرمافزارهای مخصوص که بهوسیلهی تولیدکننده نوشتهشده،، کار می کنند. لازم به توضیح است اغلب سامانههای حفاظتی جدید، توسط دستگاههای سیار، به اطلاعات سامانه اصلی دسترسی دارند.

ارزیابی اعلان هشدار

تعیین و ارزیابی اعلان هشدار مبنی اینکه آیا یک تردد غیرمجاز رخ داده است؛ به صورت اعتبارسنجی هشدار، تحلیل دادههای صوتی و تصویری توسط کاربر با استفاده از تصاویر دوربین مداربسته، تصویربرداری حرارتی و گاهی مشاهده عکسالعمل نیروها انجام می پذیرد. معمولاً منطقه هشدار و خطر بهصورت خودکار بر روی مانیتور مرکز عملیات نمایش داده میشود و بهصورت خودکار در سامانهای برای تحلیل با جزئیات در آینده ثبت میشود و در صورت لزوم، برای اُپراتور یا نیروی واکنش سریع ارسال می شود.

برخی از سامانههای واپایشی میتوانند دوربین مداربسته یا دوربینهای حرارتی را هم جهت در یک ناحیه یا منطقه ایی همسان سازی نمایند تا کارکنان حفاظتی تصویری زنده از موقعیت داشته باشند، و بلافاصله تردد غیرمجاز را ره گیری کرده و اقدامات ورود و نفوذ را به اعضای نظارت و کنترل اطلاع دهند.

با بهره گیری از تبلت ها یا لپتاپهای قابلحمل در بسیاری از سامانههای واپایش که به دستور مقام حفاظتی صورت می گیرد یا استفاده از فنّ آوری بیسیم می توان همان اطلاعات را به نیروهای عمل کننده رساند که در دست کارکنان نظارت مرکزی وجود دارد. این قابلیتها؛ بهصورت عمده؛ کارآئی حفاظتی کارکنان را افزایش داده و اجازه پاسخ بهینه تر و مناسبتر به اقدامات دسترسی و تردد غیرمجاز و مشکوک یا واقعی را می دهد.

تجمیع

بسیاری از فن اوریهای کنونی، تجمیع چندین دستگاه واپایش دسترسی به یک سامانه امنیتی واحد را ممکن ساخته اند. تجمیع فن آوریهای واپایش دسترسی با سایر فن آوریها یا سامانهها به توسعه نرم افزار نیاز دارد؛ مگر اینکه سامانه برای کار کردن با سایر فن آوریها طراحی نشده باشد. بسیاری از شرکتها تجهیزاتی را سفارش میدهند که بتواند با سامانههای حفاظتی، تشخیص نفوذ و واپایش دسترسی متنوعی کار کند و قادر باشد یک سند واپایش را برای کاربر فراهم کند. سند واپایش کاربر همان الزامات مرتبط با سامانه واپایش دسترسی بوده که ارتباط آن با سایر فن آوریها را مشخص میکند.

همهی فن آوریهای واپایش دسترسی، آسیبپذیر هستند و ممکن است در تائید یا رد دسترسی خطا کنند. به طور کلی، سامانههای واپایش دسترسی باید با چند فن آوری واپایش دسترسی دیگر تکمیل شوند تا در مقابل نقاط ضعف هریک از فن آوریها همدیگر را پوشش داده و محافظت کرده تا بازدهی کلی سامانه افزایش یابد و ابزاری مناسب برای کارکنان حفاظتی برای ارزیابی اعلان خطرها و هشدارها باشد و اقدامات بهینه ایی را برای حصول به چگونگی دسترسی غیرمجاز سایرین فراهم گردد.

بسیاری از سامانههای واپایش دسترسی، دارای قابلیت اعلام تلاشهای افراد غیرمجاز برای ورود، دستکاری، بریدن یا دور زدن تجهیزات واپایش دسترسی بوده و امکان شناسائی ارتباط غیر مجاز با تجهیزات واپایش دسترسی و ایستگاههای پردازش یا دستوراتی که برای حمله به واپایش صادر شده است را دارند. دستگاههای واپایش دسترسی مختلف میتوانند تجمیع شوند تا احتمال تائید ورود اشتباه را بکاهند و جایگزینی برای ممانعت از ورود خطا یا ناتوانی در استفاده از سامانه اصلی بشوند.

ارتباطات

ارتباطات بین واحدهای دستور و واپایش و تجهیزات واپایش دسترسی ممکن است؛ بر اساس پروتکلهای ارتباطی مختلفی صورت بگیرد. اغلب برای سامانههای واپایش دسترسی از پروتکل خودکارسازی ساختمان و شبکه استفاده شده است. پروتکل ها می توانند؛ مکانیسمهایی برای تجهیزات خودکارسازی ساختمان برای تبادل اطلاعات را فراهم نمایند. پروتکل سازمان جهانی استاندارد (ایزو) شامل استانداردهای توصیهشدهی RS-232، RS-485، اینترانت، شبکه رایانه های با منبع متصل شده و ارتباطات نقطه به نقطه است. بندرت یک تولیدکننده ممکن است از یک پروتکل ارتباطی ویژه خودش استفاده کند، که در این حالت امکان ارتقاءهای آینده و توسعه سامانه خود را محدود ساخته است.

نیازهای توانی (انرژی)

بدون توجه به کیفیت طراحی و نصب، اغلب سامانههای واپایش دسترسی در برابر از دست رفتن توان الکتریکی آسیبپذیر هستند. برخی از سامانهها ممکن است که نتوانند بهطور خودکار از نو شروع به کار کنند و نیاز به مداخله اُوپراتور برای شروع به کار مجدد داشته باشند. در همین حال برخی سامانههای دیگر ممکن است برای بازگشت به حالت عملکرد حداکثری، به زمان بیشتری از حد معمول نیاز داشته باشند. نفوذ کنندههای به سامانه ممکن است از این ضعف اطلاع داشته باشند و درصورتی که نتوانند به روشهای دیگر سامانه را دور بزنند، برق را قطع کنند. لذا این مسئله یک موضوع حیاتی است که تمامی اجزاء سامانه دارای سامانههای توان و برقرسان پشتیبان در طراحی و عملکرد خود بشوند تا از عملکرد پیوسته، گزارش اعلان هشدارها، ارزیابی موقعیت و واکنش به نفوذ خود مطمئن باشند. منابع توان پشتیبان ممکن است شامل منابع توان غیرقابل قطع (UPS)، مولدهای برق یا سوئیچهای انتقال توان خودکار باشند.

نیازمندیها و الزامات توان، شرایط خط و انتقال باتری باید در فاز طراحی سامانه تعریف شوند.

هزینه ها

تخمین هزینههای نهایی یک سامانه واپایش دسترسی میتواند دشوار باشد و باید بر اساس ملاحظاتی همچون طول عمر سامانه باشد. تخمینها و قیمت پیشنهادی یک تهیه کننده تجهیزات ممکن است تنها قیمت سختافزارها را شامل شده و هزینه طراحی مهندسی، ساخت، نصب، آزمایش، آموزش یا تعمیر و نگهداری را در نظر نداشته باشد.

غالباً هزینههای مرتبط با تغییرات زیرساختی یا سامانههای ارزیابی و اعلان خطر بیشتر از هزینههای اجزاء واپایش دسترسی است. هزینه میتواند با تعریف محتاطانه تهدیدات، انجام بازبینی جزئی از سایت و انتخاب مناسب از بین چندین فن آوری که دستههای مشابه ای از موضوعات حفاظتی را تأمین میکنند، به حداقل برسد. علاوه بر این، استفاده از زیرساختهای مناسب موجود مانند کابلکشی برق میتواند برخی از هزینهها را حذف کند. هزینههای ارتقاء گاهی اوقات میتواند با انتخاب تجهیزات سازگار با کل یا بخشی از اجزاء سامانههای موجود کاهش یابد.

ادامه دارد…

[1] Emergency responders

[2] Off the shelf